Android 16 플랫폼에는 앱에 영향을 줄 수 있는 동작 변경사항이 있습니다. targetSdkVersion과 관계없이 Android 16에서 실행되는 모든 앱에 적용되는 동작 변경사항은 다음과 같습니다. 이러한 변경사항을 적절히 지원해야 하는 경우 앱을 테스트한 후 필요에 따라 수정해야 합니다.

또한 Android 16을 타겟팅하는 앱에만 영향을 주는 동작 변경사항 목록을 검토해야 합니다.

핵심 기능

Android 16(API 수준 36)에는 Android 시스템의 다양한 핵심 기능을 수정하거나 확장하는 다음과 같은 변경사항이 포함되어 있습니다.

JobScheduler 할당량 최적화

Android 16부터는 다음 요소를 기반으로 일반 및 신속 작업 실행 런타임 할당량이 조정됩니다.

- 애플리케이션이 속한 앱 대기 버킷: Android 16에서는 활성 대기 버킷이 넉넉한 런타임 할당량에 의해 적용되기 시작합니다.

- 앱이 상단 상태에 있는 동안 작업이 실행을 시작하는 경우: Android 16에서 앱이 사용자에게 표시되는 동안 시작되고 앱이 표시되지 않게 된 후에도 계속되는 작업은 작업 런타임 할당량을 준수합니다.

- 포그라운드 서비스를 실행하는 동안 작업이 실행되는 경우: Android 16에서 포그라운드 서비스와 동시에 실행되는 작업은 작업 런타임 할당량을 준수합니다. 사용자가 시작한 데이터 전송에 작업을 활용하는 경우 대신 사용자가 시작한 데이터 전송 작업을 사용하는 것이 좋습니다.

이 변경사항은 WorkManager, JobScheduler, DownloadManager를 사용하여 예약된 작업에 영향을 미칩니다. 작업이 중지된 이유를 디버깅하려면 WorkInfo.getStopReason()을 호출하여 작업이 중지된 이유를 로깅하는 것이 좋습니다 (JobScheduler 작업의 경우 JobParameters.getStopReason() 호출).

앱의 상태가 사용할 수 있는 리소스에 미치는 영향에 관한 자세한 내용은 전원 관리 리소스 제한을 참고하세요. 배터리 최적화 권장사항에 관한 자세한 내용은 작업 예약 API의 배터리 사용 최적화에 관한 안내를 참고하세요.

또한 Android 16에 도입된 새로운 JobScheduler#getPendingJobReasonsHistory API를 활용하여 작업이 실행되지 않은 이유를 파악하는 것이 좋습니다.

테스트

앱의 동작을 테스트하려면 앱이 Android 16 기기에서 실행되는 동안 특정 작업 할당량 최적화의 재정의를 사용 설정하면 됩니다.

'최상위 상태가 작업 런타임 할당량을 준수함'의 시행을 사용 중지하려면 다음 adb 명령어를 실행합니다.

adb shell am compat enable OVERRIDE_QUOTA_ENFORCEMENT_TO_TOP_STARTED_JOBS APP_PACKAGE_NAME

'포그라운드 서비스와 동시에 실행되는 작업은 작업 런타임 할당량을 준수합니다'의 적용을 사용 중지하려면 다음 adb 명령어를 실행하세요.

adb shell am compat enable OVERRIDE_QUOTA_ENFORCEMENT_TO_FGS_JOBS APP_PACKAGE_NAME

특정 앱 대기 버킷 동작을 테스트하려면 다음 adb 명령어를 사용하여 앱의 앱 대기 버킷을 설정하면 됩니다.

adb shell am set-standby-bucket APP_PACKAGE_NAME active|working_set|frequent|rare|restricted

앱이 속한 앱 대기 버킷을 확인하려면 다음 adb 명령어를 사용하여 앱의 앱 대기 버킷을 가져오면 됩니다.

adb shell am get-standby-bucket APP_PACKAGE_NAME

비어 있는 작업 중지 이유가 삭제됨

如果与作业关联的 JobParameters 对象已被垃圾回收,但尚未调用 JobService#jobFinished(JobParameters,

boolean) 来指示作业已完成,则会发生作业被废弃的情况。这表示作业可能会在应用不知情的情况下运行和重新调度。

依赖于 JobScheduler 的应用不会维护对 JobParameters 对象的强引用,并且超时现在将获得新的作业停止原因 STOP_REASON_TIMEOUT_ABANDONED,而不是 STOP_REASON_TIMEOUT。

如果新的作业被废弃停止原因频繁出现,系统会采取缓解措施来降低作业频率。

应用应使用新的停止原因来检测和减少被废弃的作业。

如果您使用的是 WorkManager、AsyncTask 或 DownloadManager,则不会受到影响,因为这些 API 会代表您的应用管理作业生命周期。

JobInfo#setImportantWhileForeground 완전히 지원 중단

JobInfo.Builder#setImportantWhileForeground(boolean) 메서드는 예약 앱이 포그라운드에 있거나 일시적으로 백그라운드 제한사항에서 제외된 경우 작업의 중요도를 나타냅니다.

이 메서드는 Android 12 (API 수준 31)부터 지원 중단되었습니다. Android 16부터는 더 이상 효과적으로 작동하지 않으며 이 메서드를 호출해도 무시됩니다.

이 기능 삭제는 JobInfo#isImportantWhileForeground()에도 적용됩니다. Android 16부터 메서드가 호출되면 메서드는 false를 반환합니다.

순서가 지정된 브로드캐스트 우선순위 범위가 더 이상 전역이 아님

Android 应用可以为广播接收器定义优先级,以控制接收器接收和处理广播的顺序。对于清单声明的接收器,应用可以使用 android:priority 属性来定义优先级;对于上下文注册的接收器,应用可以使用 IntentFilter#setPriority() API 来定义优先级。发送广播时,系统会按接收器的优先级(从高到低)将其传送给接收器。

在 Android 16 中,无法保证使用 android:priority 属性或 IntentFilter#setPriority() 在不同进程中传送广播的顺序。广播优先级仅在同一应用进程内有效,而不会跨所有进程有效。

此外,广播优先级将自动限制在 (SYSTEM_LOW_PRIORITY + 1, SYSTEM_HIGH_PRIORITY - 1) 的范围内。只有系统组件才能将 SYSTEM_LOW_PRIORITY、SYSTEM_HIGH_PRIORITY 设置为广播优先级。

如果您的应用执行以下任一操作,可能会受到影响:

- 您的应用声明了具有相同广播 intent 的多个进程,并且希望根据优先级以特定顺序接收这些 intent。

- 您的应用进程与其他进程交互,并期望以特定顺序接收广播 intent。

如果进程需要相互协调,则应使用其他协调渠道进行通信。

ART 내부 변경사항

Android 16 包含 Android 运行时 (ART) 的最新更新,这些更新可提升 Android 运行时 (ART) 的性能,并支持更多 Java 功能。通过 Google Play 系统更新,搭载 Android 12(API 级别 31)及更高版本的 10 亿多部设备也将受益于这些改进。

发布这些变更后,依赖于 ART 内部结构的库和应用代码在搭载 Android 16 的设备以及通过 Google Play 系统更新来更新 ART 模块的较低 Android 版本上可能无法正常运行。

依赖于内部结构(例如非 SDK 接口)始终会导致兼容性问题,但避免依赖于利用内部 ART 结构的代码(或包含代码的库)尤为重要,因为 ART 更改与设备所运行的平台版本无关,并且会通过 Google Play 系统更新推送到超过 10 亿部设备。

所有开发者都应在 Android 16 上对其应用进行全面测试,以检查其应用是否受到影响。此外,请查看已知问题,了解您的应用是否依赖于我们发现的任何依赖于内部 ART 结构的库。如果您的应用代码或库依赖项受到影响,请尽可能寻找公共 API 替代方案,并在问题跟踪器中创建功能请求,为新用例请求公共 API。

16KB 페이지 크기 호환성 모드

Android 15에서는 플랫폼의 성능을 최적화하기 위해 16KB 메모리 페이지 지원을 도입했습니다. Android 16에서는 4KB 메모리 페이지용으로 빌드된 일부 앱이 16KB 메모리 페이지용으로 구성된 기기에서 실행될 수 있도록 하는 호환성 모드를 추가합니다.

앱이 Android 16 이상을 실행하는 기기에서 실행 중일 때 Android에서 앱에 4KB 정렬 메모리 페이지가 있음을 감지하면 자동으로 호환성 모드를 사용하고 사용자에게 알림 대화상자를 표시합니다. AndroidManifest.xml에서 android:pageSizeCompat 속성을 설정하여 이전 버전과의 호환성 모드를 사용 설정하면 앱이 실행될 때 대화상자가 표시되지 않습니다. android:pageSizeCompat 속성을 사용하려면 Android 16 SDK를 사용하여 앱을 컴파일하세요.

최상의 성능, 안정성, 안정성을 위해 앱은 계속 16KB 정렬되어야 합니다. 16KB 메모리 페이지를 지원하도록 앱을 업데이트하는 방법에 관한 최근 블로그 게시물을 참고하세요.

사용자 환경 및 시스템 UI

Android 16(API 수준 36)에는 더 일관되고 직관적인 사용자 환경을 만들기 위한 다음 변경사항이 포함되어 있습니다.

방해가 되는 접근성 안내 지원 중단

Android 16 deprecates accessibility announcements, characterized by the use of

announceForAccessibility or the dispatch of

TYPE_ANNOUNCEMENT accessibility events. These can create

inconsistent user experiences for users of TalkBack and Android's screen reader,

and alternatives better serve a broader range of user needs across a variety of

Android's assistive technologies.

Examples of alternatives:

- For significant UI changes like window changes, use

Activity.setTitle(CharSequence)andsetAccessibilityPaneTitle(java.lang.CharSequence). In Compose, useModifier.semantics { paneTitle = "paneTitle" } - To inform the user of changes to critical UI, use

setAccessibilityLiveRegion(int). In Compose, useModifier.semantics { liveRegion = LiveRegionMode.[Polite|Assertive]}. These should be used sparingly as they may generate announcements every time a View is updated. - To notify users about errors, send an

AccessibilityEventof typeAccessibilityEvent#CONTENT_CHANGE_TYPE_ERRORand setAccessibilityNodeInfo#setError(CharSequence), or useTextView#setError(CharSequence).

The reference documentation for the deprecated

announceForAccessibility API includes more details about

suggested alternatives.

3버튼 탐색 지원

Android 16에서는 뒤로 탐색 예측으로 적절하게 이전한 앱의 3버튼 탐색에 뒤로 탐색 예측을 지원합니다. 뒤로 버튼을 길게 누르면 뒤로 탐색 예측 애니메이션이 시작되어 뒤로 스와이프하면 이동할 위치를 미리 볼 수 있습니다.

이 동작은 시스템 애니메이션 (홈으로 돌아가기, 교차 작업, 교차 활동)을 비롯하여 뒤로 탐색 예측 애니메이션을 지원하는 시스템의 모든 영역에 적용됩니다.

자동 테마 앱 아이콘

Android 16 QPR 2부터 Android는 앱 아이콘에 테마를 자동으로 적용하여 일관된 홈 화면 환경을 만듭니다. 이는 앱에서 자체 테마 앱 아이콘을 제공하지 않는 경우 발생합니다. 앱은 적응형 아이콘 내에 단색 레이어를 포함하고 Android 스튜디오에서 앱 아이콘이 어떻게 표시되는지 미리 봄으로써 테마가 적용된 앱 아이콘의 디자인을 제어할 수 있습니다.

기기 폼 팩터

Android 16 (API 수준 36)에는 가상 기기 소유자가 디스플레이에 투영할 때 앱에 적용되는 다음과 같은 변경사항이 포함되어 있습니다.

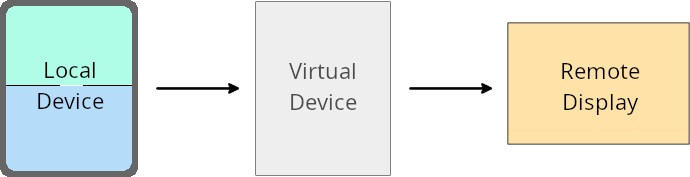

가상 기기 소유자 재정의

가상 기기 소유자는 가상 기기를 만들고 관리하는 신뢰할 수 있는 앱 또는 권한이 있는 앱입니다. 가상 기기 소유자는 가상 기기에서 앱을 실행한 다음 앱을 원격 기기(예: 개인용 컴퓨터, 가상 현실 기기 또는 자동차 인포테인먼트 시스템)의 디스플레이에 프로젝션합니다. 가상 기기 소유자는 휴대전화와 같은 로컬 기기에 있습니다.

앱별 재정의

Android 16 (API 수준 36)을 실행하는 기기에서 가상 기기 소유자는 가상 기기 소유자가 관리하는 일부 가상 기기의 앱 설정을 재정의할 수 있습니다. 예를 들어 앱 레이아웃을 개선하기 위해 가상 기기 소유자는 앱을 외부 디스플레이에 프로젝션할 때 방향, 가로세로 비율, 크기 조정 제한사항을 무시할 수 있습니다.

일반적인 주요 변경사항

Android 16 동작은 자동차 디스플레이 또는 Chromebook과 같은 대화면 폼 팩터의 앱 UI, 특히 세로 방향의 작은 디스플레이를 위해 설계된 레이아웃에 영향을 미칠 수 있습니다. 모든 기기 폼 팩터에 맞게 앱을 적응형으로 만드는 방법을 알아보려면 적응형 레이아웃 정보를 참고하세요.

참조

보안

Android 16 (API 수준 36)에는 악성 앱으로부터 앱과 사용자를 보호하기 위해 시스템 보안을 강화하는 변경사항이 포함되어 있습니다.

인텐트 리디렉션 공격에 대한 보안 개선

Android 16 针对一般的 Intent 重定向攻击提供了默认安全性,并且只需要最低限度的兼容性和开发者更改。

我们引入了默认安全加固解决方案,以应对 Intent 重定向漏洞。在大多数情况下,正常使用 intent 的应用不会遇到任何兼容性问题;我们在整个开发过程中收集了指标,以监控哪些应用可能会出现中断。

Intent 重定向在 Android 中出现,当攻击者可以部分或完全 控制用于在存在漏洞的应用上下文中启动新组件的 intent 内容时,而受害应用会在 intent 的 extra 字段中启动不受信任的子级 intent。这可能会导致攻击者应用在受害应用的上下文中启动私有组件、触发特权操作或获取对敏感数据的 URI 访问权限,从而可能导致数据窃取和任意代码执行。

选择停用 intent 重定向处理

Android 16 引入了一个新 API,允许应用选择停用启动安全保护。在默认安全行为会干扰合法应用用例的特定情况下,这可能是必要的。

对于针对 Android 16(API 级别 36)SDK 或更高版本进行编译的应用

您可以直接对 Intent 对象使用 removeLaunchSecurityProtection() 方法。

val i = intent

val iSublevel: Intent? = i.getParcelableExtra("sub_intent")

iSublevel?.removeLaunchSecurityProtection() // Opt out from hardening

iSublevel?.let { startActivity(it) }

对于针对 Android 15(API 级别 35)或更低版本进行编译的应用

虽然不建议这样做,但您可以使用反射来访问 removeLaunchSecurityProtection() 方法。

val i = intent

val iSublevel: Intent? = i.getParcelableExtra("sub_intent", Intent::class.java)

try {

val removeLaunchSecurityProtection = Intent::class.java.getDeclaredMethod("removeLaunchSecurityProtection")

removeLaunchSecurityProtection.invoke(iSublevel)

} catch (e: Exception) {

// Handle the exception, e.g., log it

} // Opt-out from the security hardening using reflection

iSublevel?.let { startActivity(it) }

호환 앱에 더 이상 검색 시간 제한 알림이 전송되지 않음

Android 16 在配套设备配对流程期间引入了一种新行为,以防恶意应用侵犯用户的位置信息隐私。在 Android 16 上运行的所有配套应用都不再直接通过 RESULT_DISCOVERY_TIMEOUT 收到发现超时通知。而是通过可视对话框通知用户超时事件。当用户关闭对话框时,系统会通过 RESULT_USER_REJECTED 提醒应用关联失败。

搜索时长也从原来的 20 秒延长到了 30 秒,并且用户可以在搜索期间的任何时间停止设备发现。如果在开始搜索的前 20 秒内发现了至少 1 部设备,CDM 会停止搜索其他设备。

연결

Android 16(API 수준 36)에는 주변기기와의 연결을 개선하기 위해 블루투스 스택에 다음과 같은 변경사항이 포함되어 있습니다.

결합 손실 처리 개선

Android 16부터 원격 결합 손실이 감지될 때 보안 및 사용자 환경을 개선하기 위해 블루투스 스택이 업데이트되었습니다. 이전에는 시스템이 자동으로 결합을 삭제하고 새 페어링 프로세스를 시작하여 의도치 않은 재페어링이 발생할 수 있었습니다. 앱이 결합 해제 이벤트를 일관된 방식으로 처리하지 않는 경우가 많았습니다.

환경을 통합하기 위해 Android 16에서는 시스템에 대한 결합 손실 처리를 개선했습니다. 이전에 페어링된 블루투스 기기를 다시 연결할 때 인증할 수 없는 경우 시스템은 링크를 연결 해제하고 로컬 페어링 정보를 유지하며 사용자에게 페어링 손실에 관해 알리고 다시 페어링하도록 안내하는 시스템 대화상자를 표시합니다.