Auf dieser Seite finden Sie einen Überblick über die neuen Unternehmens-APIs, Funktionen und Verhaltensänderungen, die in Android 11 eingeführt wurden.

Arbeitsprofil

Die folgenden neuen Funktionen sind in Android 11 für Arbeitsprofile verfügbar.

Verbesserungen des Arbeitsprofils für unternehmenseigene Geräte

Android 11 bietet eine verbesserte Unterstützung für Arbeitsprofile auf unternehmenseigenen Geräten. Wenn ein Arbeitsprofil über den Einrichtungsassistenten mit den in Android 10 hinzugefügten Bereitstellungstools hinzugefügt wird, wird das Gerät als unternehmenseigen erkannt und dem Device Policy Controller (DPC) steht eine größere Auswahl an Richtlinien für die Asset-Verwaltung und Gerätesicherheit zur Verfügung. Diese Funktionen ermöglichen eine einfachere Verwaltung der geschäftlichen und privaten Nutzung auf unternehmenseigenen Geräten, während die Datenschutzfunktionen des Arbeitsprofils erhalten bleiben.

Wenn ein Arbeitsprofil auf einem Gerät mit einer anderen Methode hinzugefügt wird, erkennt Android 11 das Gerät als privates Gerät. Das Verhalten und die für Arbeitsprofile auf privaten Geräten verfügbaren Funktionen bleiben unverändert.

Geräte, die auf Android 11 aktualisiert werden

Arbeitsprofile auf vollständig verwalteten Geräten werden auf Android 11 auf die verbesserte Arbeitsprofil-Funktion aktualisiert. Für Kunden bedeutet das, dass Geräte von den verbesserten Datenschutzfunktionen und der Konsistenz eines einzelnen Arbeitsprofils auf privaten und unternehmenseigenen Geräten profitieren, ohne dass das alte Arbeitsprofil auf vollständig verwalteten Geräten neu registriert werden muss. Wenn Sie das Arbeitsprofil vor dem Upgrade entfernen, können Sie auch während des Upgrades ein vollständig verwaltetes Gerät verwenden.

Kunden können sich an ihren EMM-Anbieter wenden, um sicherzustellen, dass ihre Geräte für das Upgrade auf Android 11 vorbereitet sind. EMM-Anbieter finden eine detailliertere Migrationsanleitung in der Community von EMM-Anbietern für Android Enterprise (Anmeldung erforderlich).

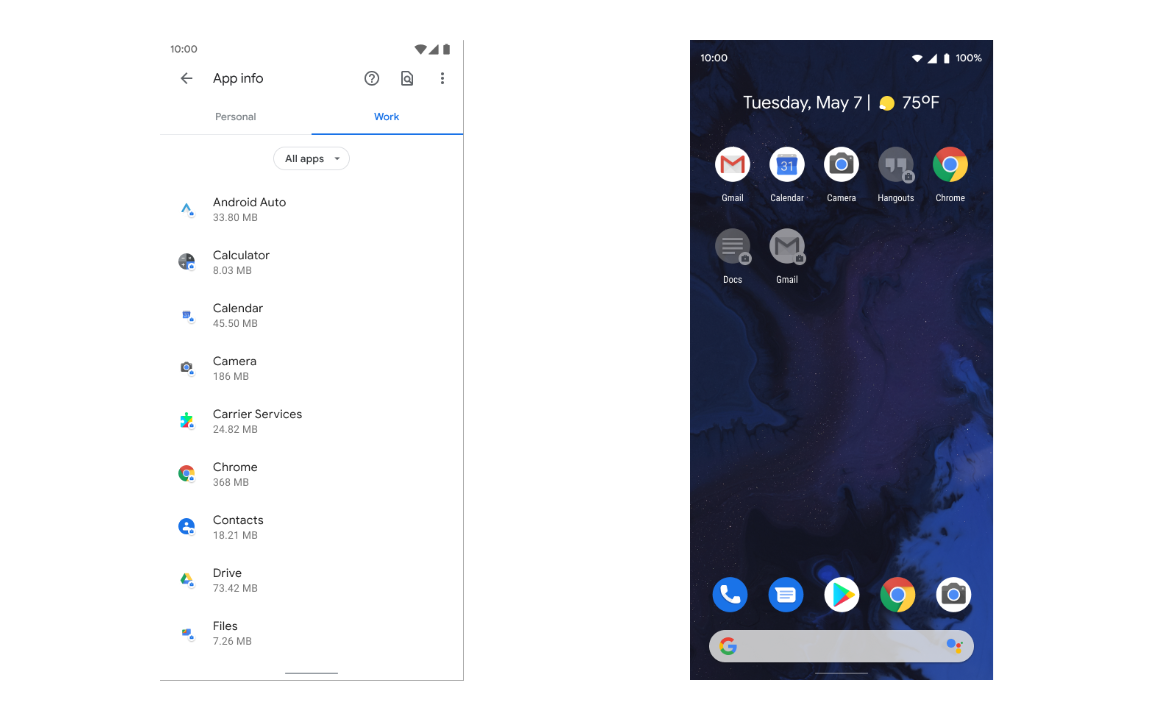

UX-Verbesserungen

Die separaten Tabs für Berufliches und Privates, die mit Android 9 zum Standard-Launcher hinzugekommen sind, bieten jetzt noch mehr Funktionen. In Android 11 können Gerätehersteller Arbeits- und private Tabs präsentieren:

- In den Einstellungen der App, insbesondere für Standort, Speicher, Konten und App-Informationen.

- Wenn ein Nutzer auf „Teilen“ tippt.

- Wenn ein Nutzer die Möglichkeit hat, ein ausgewähltes Element mit einer anderen App zu öffnen (Menü Öffnen mit).

- Beim Auswählen von Dokumenten.

Mit Android 11 werden auch UX-Verbesserungen eingeführt, die Nutzern deutlicher zeigen, wenn ihr Arbeitsprofil pausiert ist. Wenn ein Nutzer sein Arbeitsprofil aktiviert, muss er seinen Arbeitspasscode nicht mehr eingeben, wenn er mit dem Gerätepasscode identisch ist.

Schaltfläche zum Zurücksetzen des Arbeitsprofil-Sicherheitscodes

Wenn ein Arbeitsprofil pausiert wird, wird auf dem Sperrbildschirm des Arbeitsprofils jetzt die Schaltfläche Passwort vergessen für Android 11-Geräte mit separaten Geräte- und Arbeitsprofilpasswörtern angezeigt. Wenn Ihr DPC für den Direktstart optimiert ist, können Sie ein Token festlegen und aktivieren, um die Schaltfläche zu aktivieren.

Wenn ein Nutzer auf die Schaltfläche drückt, wird ihm Text angezeigt, in dem er aufgefordert wird, sich an seinen IT-Administrator zu wenden. Durch Drücken der Taste wird das Arbeitsprofil auch im Modus „Direct Boot“ (gesperrt) gestartet, sodass Ihr DPC die Schritte zum Ausführen eines sicheren Zurücksetzens des Sicherheitscodes für das Arbeitsprofil ausführen kann.

Unternehmenseigene Geräte

Die folgenden neuen Funktionen sind für unternehmenseigene Geräte verfügbar. Der Begriff unternehmenseigenes Gerät bezieht sich sowohl auf vollständig verwaltete Geräte als auch auf Geräte mit Arbeitsprofil, die dem Unternehmen gehören.

Common Criteria-Modus

Dieser Modus wurde für die Anforderungen des Common Criteria Mobile Device Fundamentals Protection Profile (MDFPP) entwickelt. Administratoren von unternehmenseigenen Geräten können jetzt den Common Criteria-Modus auf einem Gerät aktivieren und prüfen, ob er aktiviert ist. Wenn der Common Criteria-Modus aktiviert ist, wird die Sicherheit bestimmter Sicherheitskomponenten auf einem Gerät erhöht, einschließlich der AES-GCM-Verschlüsselung von Bluetooth-Langzeitschlüsseln und der Speicherung von WLAN-Konfigurationen.

Unterstützung der individuellen Schlüsselattestierung

Unter Android 11 können Administratoren von unternehmenseigenen Geräten die Geräteattestierung mit entsprechenden Zertifikaten anfordern:

- Achten Sie darauf, dass

KeyGenParameterSpecmit StrongBox erstellt wird. - Übergeben Sie

ID_TYPE_INDIVIDUAL_ATTESTATIONfür das ArgumentidAttestationFlags.

Außerdem ist eine neue Methode verfügbar, mit der geprüft werden kann, ob ein Gerät die Attestierung der eindeutigen Geräte-ID unterstützt.

Sonstiges

Nutzer werden jetzt benachrichtigt, wenn ein Administrator:

- Aktiviert die Standortdienste auf seinem unternehmenseigenen Gerät. Wenn der Administrator eine globale Richtlinie festlegt, mit der alle Berechtigungen automatisch akzeptiert werden, wird der Nutzer benachrichtigt, wenn eine App aufgrund dieser Richtlinie die Berechtigung zur Standortermittlung anfordert und erhält.

- Erteilt einer App die Berechtigung, den Standort eines Geräts zu verwenden, das sich im persönlichen Besitz befindet.

Zertifikatszugriff für Arbeits-Apps vorab gewähren: DPCs, die auf Android 11 ausgerichtet sind, haben jetzt die Möglichkeit, einzelnen Apps Zugriff auf bestimmte

KeyChain-Schlüssel zu gewähren. Dadurch können diese AppsgetCertificateChain()undgetPrivateKey()aufrufen, ohne zuerstchoosePrivateKeyAlias()aufrufen zu müssen.VPN-Apps, die als Hintergrunddienst ausgeführt werden, können beispielsweise mit dieser Funktion ohne Nutzerinteraktion auf die benötigten Zertifikate zugreifen. Außerdem gibt es eine neue Methode, um den Zugriff zu widerrufen.

Alle Methoden zum Festlegen von Mindestlängen für Passwörter erfordern eine angemessene Passwortqualität, bevor sie erzwungen werden können.

- Für

setPasswordMinimumLength()ist mindestensPASSWORD_QUALITY_NUMERICerforderlich. - Für alle anderen Methoden zur Festlegung der Mindestlänge von Passwörtern ist mindestens

PASSWORD_QUALITY_COMPLEXerforderlich.

- Für

Verbesserungen bei „Durchgehend aktives VPN“: Nutzer können „Durchgehend aktives VPN“ nicht mehr deaktivieren, wenn es von einem Administrator konfiguriert wurde.

Änderungen an

ADMIN_POLICY_COMPLIANCE:- Beim Bereitstellen eines Android 11-Geräts sendet das System jetzt

ADMIN_POLICY_COMPLIANCE, bevorDEVICE_PROVISIONEDauftruegesetzt wird. ADMIN_POLICY_COMPLIANCEkann auch optional verwendet werden, wenn ein Google-Konto hinzugefügt wird, um ein Gerät bereitzustellen. In der Android-Version von 2021 ist diese Bereitstellungsmethode erforderlich.

- Beim Bereitstellen eines Android 11-Geräts sendet das System jetzt

Außerdem sind neue APIs verfügbar, mit denen Sie Folgendes tun können:

- Prüfen und festlegen, ob die automatische Zeit auf einem Gerät aktiviert ist. Wenn diese Option aktiviert ist, wird die Uhrzeit automatisch vom Netzwerk abgerufen. Ersetzt

setAutoTimeRequired()undgetAutoTimeRequired()(weitere Informationen finden Sie unter Verworfene Features). - Prüfen und festlegen, ob die automatische Zeitzone auf einem Gerät aktiviert ist. Wenn diese Option aktiviert ist, wird die Zeitzone automatisch vom Netzwerk abgerufen.

- Die Richtlinie zum Schutz für zurückgesetzte Geräte (Factory Reset Protection, FRP) auf einem unternehmenseigenen Gerät prüfen und festlegen.

- Prüfen und festlegen, ob ein Nutzer von einem Administrator konfigurierte Netzwerkeinstellungen auf einem unternehmenseigenen Gerät ändern kann.

- Prüfen und festlegen der geschützten Pakete auf einem vollständig verwalteten Gerät. Nutzer können keine App-Daten löschen oder das Beenden geschützter Pakete erzwingen.

- Legen Sie die Einstellungen für den primären Standort auf einem Gerät fest.

- Prüfen und festlegen, ob die automatische Zeit auf einem Gerät aktiviert ist. Wenn diese Option aktiviert ist, wird die Uhrzeit automatisch vom Netzwerk abgerufen. Ersetzt

Einstellung

Android 11 enthält die folgenden wichtigen API-Einstellungen:

Die Einstellung

Settings.Secure.LOCATION_MODEist veraltet. Apps sollten diesen Wert nicht alssetting-Argument für die MethodesetSecureSetting()verwenden. Geräteinhaber sollten stattdessensetLocationEnabled()anrufen.resetPassword()wurde vollständig eingestellt. Alle Geräteinhaber sollten stattdessen sicheres Zurücksetzen des Sicherheitscodes verwenden.setAutoTimeRequired()undgetAutoTimeRequired(). Verwenden Sie stattdessensetAutoTime()undgetAutoTime().setStorageEncryptionundgetStorageEncryption(). Verwenden Sie stattdessengetStorageEncryptionStatus().setGlobalSetting()undsetSecureSetting()sind größtenteils veraltet. Die meisten Einstellungen können durch spezielle Setter-Methoden und Nutzerbeschränkungen ersetzt werden (weitere Informationen finden Sie in der Referenz).setOrganizationColor()wurde vollständig eingestellt.

Weitere Informationen

Informationen zu anderen Änderungen, die sich auf Ihre App auswirken können, finden Sie auf den Seiten zu Verhaltensänderungen in Android 11 (für Apps, die auf Android 11 ausgerichtet sind und für alle Apps).