Платформа Android 15 включает изменения в поведении, которые могут повлиять на ваше приложение. Следующие изменения в поведении применяются ко всем приложениям, работающим на Android 15, независимо от targetSdkVersion . Вам следует протестировать свое приложение, а затем внести необходимые изменения для корректной поддержки этих изменений, где это применимо.

Обязательно ознакомьтесь также со списком изменений в поведении, которые затрагивают только приложения, ориентированные на Android 15 .

Основная функциональность

Android 15 изменяет или расширяет различные основные возможности системы Android.

Изменения в состоянии пакета остановлены.

软件包 FLAG_STOPPED 状态(用户可以通过在 AOSP build 中长按应用图标并选择“强制停止”来启用此状态)的用途一直是让应用保持在此状态,直到用户通过直接启动应用或间接与应用互动(通过 Sharesheet 或 widget、将应用选择为动态壁纸等)来明确将应用从此状态移除。在 Android 15 中,我们更新了系统行为,使其与此预期行为保持一致。应用应仅通过直接或间接的用户操作从停止状态移除。

为了支持预期行为,除了现有限制之外,当应用在搭载 Android 15 的设备上进入停止状态时,系统还会取消所有待处理 intent。当用户的操作将应用从停止状态移除时,系统会将 ACTION_BOOT_COMPLETED 广播传送到应用,以便应用有机会重新注册所有待处理 intent。

您可以调用新的 ApplicationStartInfo.wasForceStopped() 方法来确认应用是否已进入停止状态。

Поддержка страниц размером 16 КБ

从历史上看,Android 仅支持 4 KB 内存页面大小,这优化了系统内存性能,以适应 Android 设备通常拥有的平均总内存量。从 Android 15 开始,AOSP 支持配置为使用 16 KB 页面大小的设备(16 KB 设备)。如果您的应用直接或通过 SDK 间接使用任何 NDK 库,则需要重新构建应用,才能在这些 16 KB 设备上运行。

随着设备制造商不断制造出具有更大物理内存 (RAM) 的设备,许多此类设备将采用 16 KB(最终甚至更大)的页面大小来优化设备性能。添加对 16 KB 页面大小设备的支持,可让您的应用在这些设备上运行,并帮助您的应用受益于相关的性能改进。如果不重新编译,应用将无法在未来 Android 版本的 16 KB 设备上运行。

为帮助您为应用添加支持,我们提供了相关指南,介绍了如何检查应用是否受到影响、如何重新构建应用(如果适用),以及如何使用模拟器(包括 Android 模拟器的 Android 15 系统映像)在 16 KB 环境中测试应用。

优势和性能提升

配置为使用 16 KB 页面大小的设备平均会使用略多一些的内存,但系统和应用的性能也会得到各种提升:

- 缩短了系统内存压力时的应用启动时间:平均降低了 3.16%;对于我们测试的某些应用而言,改进幅度更大(最高可达 30%)

- 应用启动期间的功耗降低:平均降低了 4.56%

- 相机启动更快:热启动速度平均提高了 4.48%,冷启动速度平均提高了 6.60%

- 缩短了系统启动时间:平均缩短了 8%(约 950 毫秒)

这些改进基于我们的初始测试,实际设备上的结果可能会有所不同。随着测试的继续进行,我们将进一步分析应用的潜在收益。

检查您的应用是否受到影响

Если ваше приложение использует нативный код , вам следует пересобрать его с поддержкой устройств с памятью 16 КБ . Если вы не уверены, использует ли ваше приложение нативный код, вы можете использовать APK Analyzer для его определения, а затем проверить выравнивание сегментов ELF для любых обнаруженных общих библиотек . Android Studio также предоставляет функции, помогающие автоматически обнаруживать проблемы выравнивания .

Если ваше приложение использует только код, написанный на языке программирования Java или Kotlin, включая все библиотеки и SDK, то оно уже поддерживает устройства с 16 КБ. Тем не менее, мы рекомендуем протестировать приложение в среде с 16 КБ, чтобы убедиться в отсутствии непредвиденных регрессий в его поведении.

Для поддержки приватного пространства некоторым приложениям необходимы изменения.

Личное пространство — это новая функция Android 15, которая позволяет пользователям создавать на своем устройстве отдельное пространство, где они могут хранить конфиденциальные приложения вдали от посторонних глаз под дополнительным уровнем аутентификации. Поскольку приложения в личном пространстве имеют ограниченную видимость, некоторым типам приложений необходимо предпринять дополнительные шаги, чтобы иметь возможность видеть приложения в личном пространстве пользователя и взаимодействовать с ними.

Все приложения

Поскольку приложения в личном пространстве хранятся в отдельном профиле пользователя, аналогично рабочим профилям , приложения не должны предполагать, что любые установленные копии их приложений, которых нет в основном профиле, находятся в рабочем профиле. Если в вашем приложении есть логика, связанная с приложениями рабочего профиля, которые делают это предположение, вам необходимо настроить эту логику.

Медицинские приложения

Когда пользователь блокирует личное пространство, все приложения в нем останавливаются, и эти приложения не могут выполнять приоритетные или фоновые действия, включая показ уведомлений. Такое поведение может критически повлиять на использование и функционирование медицинских приложений, установленных в личном пространстве.

При настройке частного пространства пользователи предупреждаются о том, что частное пространство не подходит для приложений, которым необходимо выполнять критически важные действия в приоритетном или фоновом режиме, например показывать уведомления от медицинских приложений. Однако приложения не могут определить, используются ли они в личном пространстве, поэтому они не могут показать пользователю предупреждение в этом случае.

По этим причинам, если вы разрабатываете медицинское приложение, проанализируйте, как эта функция может повлиять на ваше приложение, и примите соответствующие меры (например, проинформируйте пользователей о том, что не следует устанавливать ваше приложение в личном пространстве), чтобы избежать нарушения критически важных функций приложения.

Приложения для запуска

Если вы разрабатываете приложение запуска, вам необходимо сделать следующее, прежде чем приложения в личном пространстве станут видимыми:

- Ваше приложение должно быть назначено в качестве приложения запуска по умолчанию для устройства, то есть иметь роль

ROLE_HOME. - Ваше приложение должно объявить обычное разрешение

ACCESS_HIDDEN_PROFILESв файле манифеста вашего приложения .

Приложения запуска, объявляющие разрешение ACCESS_HIDDEN_PROFILES , должны обрабатывать следующие случаи использования частного пространства:

- Ваше приложение должно иметь отдельный контейнер запуска для приложений, установленных в личном пространстве. Используйте метод

getLauncherUserInfo(), чтобы определить, какой тип профиля пользователя обрабатывается. - Пользователь должен иметь возможность скрывать и показывать контейнер частного пространства.

- Пользователь должен иметь возможность блокировать и разблокировать контейнер личного пространства. Используйте метод

requestQuietModeEnabled()чтобы заблокировать (передавtrue) или разблокировать (передавfalse) личное пространство. Когда приложение заблокировано, никакие приложения в контейнере частного пространства не должны быть видимыми или обнаруживаемыми с помощью таких механизмов, как поиск. Ваше приложение должно зарегистрировать получателя для широковещательных рассылок

ACTION_PROFILE_AVAILABLEиACTION_PROFILE_UNAVAILABLEи обновить пользовательский интерфейс в вашем приложении при изменении заблокированного или разблокированного состояния контейнера частного пространства. Обе эти трансляции включаютEXTRA_USER, который ваше приложение может использовать для обращения к пользователю частного профиля.Вы также можете использовать метод

isQuietModeEnabled()чтобы проверить, заблокирован ли профиль частного пространства или нет.

Приложения из магазина приложений

Личное пространство включает кнопку «Установить приложения», которая запускает неявное намерение установить приложения в личное пространство пользователя. Чтобы ваше приложение могло получить это неявное намерение, объявите <intent-filter> в файле манифеста вашего приложения с <category> CATEGORY_APP_MARKET .

Удалён шрифт эмодзи на основе PNG.

我们移除了基于 PNG 的旧版表情符号字体文件 (NotoColorEmojiLegacy.ttf),只保留了基于矢量的文件。从 Android 13(API 级别 33)开始,系统表情符号渲染程序使用的表情符号字体文件已从基于 PNG 的文件更改为基于矢量的文件。出于兼容性原因,系统在 Android 13 和 14 中保留了旧版字体文件,以便具有自己的字体渲染程序的应用在能够升级之前继续使用旧版字体文件。

如需检查您的应用是否受到影响,请在应用的代码中搜索对 NotoColorEmojiLegacy.ttf 文件的引用。

您可以通过多种方式自适应应用:

- 使用平台 API 进行文本渲染。您可以将文本渲染到基于位图的

Canvas,并在必要时使用该Canvas获取原始图片。 - 为您的应用添加 COLRv1 字体支持。FreeType 开源库在 2.13.0 版及更高版本中支持 COLRv1。

- 作为最后的手段,您可以将旧版表情符号字体文件 (

NotoColorEmoji.ttf) 捆绑到 APK 中,但在这种情况下,您的应用将缺少最新的表情符号更新。如需了解详情,请参阅 Noto Emoji GitHub 项目页面。

Повышена минимальная целевая версия SDK с 23 до 24.

Android 15 基于

在 Android 14 中进行的更改,并扩展了

安全性。在 Android 15 中,

无法安装低于 24 的 targetSdkVersion。

要求应用符合现代 API 级别有助于确保更好的安全性和

保护隐私。

恶意软件通常会以较低的 API 级别为目标平台,以绕过安全和隐私

更高的 Android 版本中引入的保护机制。例如,有些恶意软件应用使用 targetSdkVersion 22,以避免受到 Android 6.0 Marshmallow(API 级别 23)在 2015 年引入的运行时权限模型的约束。这项 Android 15 变更使恶意软件更难以规避安全和隐私权方面的改进限制。尝试安装以较低 API 级别为目标平台的应用将导致安装失败,并且 Logcat 中会显示如下所示的消息:

INSTALL_FAILED_DEPRECATED_SDK_VERSION: App package must target at least SDK version 24, but found 7

在升级到 Android 15 的设备上,targetSdkVersion 级别较低的任何应用

安装在 Google Play 上

如果您需要测试以旧版 API 级别为目标平台的应用,请使用以下 ADB 命令:

adb install --bypass-low-target-sdk-block FILENAME.apk

Безопасность и конфиденциальность

Android 15 引入了强大的措施来防范动态密码 (OTP) 欺诈并保护用户的敏感内容,重点是增强通知监听器服务和屏幕共享保护措施。主要增强功能包括从可供不可信应用访问的通知中隐去 OTP、在屏幕共享期间隐藏通知,以及在发布 OTP 时保护应用 activity。这些变更旨在保护用户的敏感内容,使其免受未经授权的操作者的侵害。

开发者需要注意以下事项,以确保其应用与 Android 15 中的变更兼容:

动态密码隐去

Android 会阻止实现 NotificationListenerService 的不受信任应用读取已检测到 OTP 的通知中的未隐去的内容。配套设备管理器关联等受信任应用不受这些限制。

屏幕共享保护

- 在屏幕共享会话期间,系统会隐藏通知内容,以保护用户的隐私。如果应用实现了

setPublicVersion(),Android 会显示通知的公开版本,该版本在不安全情境中用作替换通知。否则,系统会隐去通知内容,不提供任何其他背景信息。 - 系统会向远程观看者隐藏密码输入等敏感内容,以防止泄露用户的敏感信息。

- 如果在屏幕共享期间检测到动态密码,系统会隐藏在该时间段内发布通知的应用的活动。应用内容在启动时会向远程查看器隐藏。

- 除了 Android 自动识别敏感字段之外,开发者还可以使用

setContentSensitivity手动将应用的部分标记为敏感,在屏幕共享期间,这些敏感字段会对远程观看者隐藏。 - 开发者可以选择切换开发者选项下的停用屏幕共享防护选项,以便出于演示或测试目的豁免屏幕共享防护。默认的系统屏幕录制工具不受这些更改的影响,因为录制内容会保留在设备上。

Камера и медиа

В Android 15 внесены следующие изменения в работу камеры и мультимедийных приложений.

При достижении пределов ресурсов воспроизведение аудио напрямую или с выгрузкой ресурсов становится недействительным при воспроизведении аудиодорожек, ранее открытых в режиме прямого или выгруженного воспроизведения.

在 Android 15 之前,如果某个应用在另一个应用播放音频且达到资源限制时请求直接或分流音频播放,该应用将无法打开新的 AudioTrack。

从 Android 15 开始,当应用请求直接播放或分流播放且达到资源限制时,系统会使任何当前打开的 AudioTrack 对象失效,以防止执行新轨道请求。

(直接音轨和分流音轨通常会打开,以播放压缩音频格式。播放直接音频的常见用例包括通过 HDMI 将编码的音频流式传输到电视。分流轨道通常用于在具有硬件 DSP 加速的移动设备上播放压缩音频。)

Пользовательский опыт и пользовательский интерфейс системы

В Android 15 внесены некоторые изменения, призванные обеспечить более согласованный и интуитивно понятный пользовательский интерфейс.

Функция предиктивной анимации возврата включена для приложений, которые дали на это согласие.

从 Android 15 开始,预测性返回动画的开发者选项已被移除。现在,如果应用已完全或在 activity 级别选择启用预测性返回手势,则系统会为其显示“返回主屏幕”“跨任务”和“跨 activity”等系统动画。如果您的应用受到了影响,请执行以下操作:

- 确保您的应用已正确迁移,以使用预测性返回手势。

- 确保 fragment 转场效果可与预测性返回导航搭配使用。

- 请弃用动画和框架过渡,改用动画和 androidx 过渡。

- 从

FragmentManager不认识的返回堆栈迁移。请改用由FragmentManager或 Navigation 组件管理的返回堆栈。

Виджеты отключаются, когда пользователь принудительно останавливает приложение.

如果用户在搭载 Android 15 的设备上强制停止应用,系统会暂时停用该应用的所有微件。这些 widget 会灰显,用户无法与其互动。这是因为,从 Android 15 开始,当系统强制停止应用时,会取消应用的所有待处理 intent。

系统会在用户下次启动应用时重新启用这些微件。

如需了解详情,请参阅对软件包停止状态的更改。

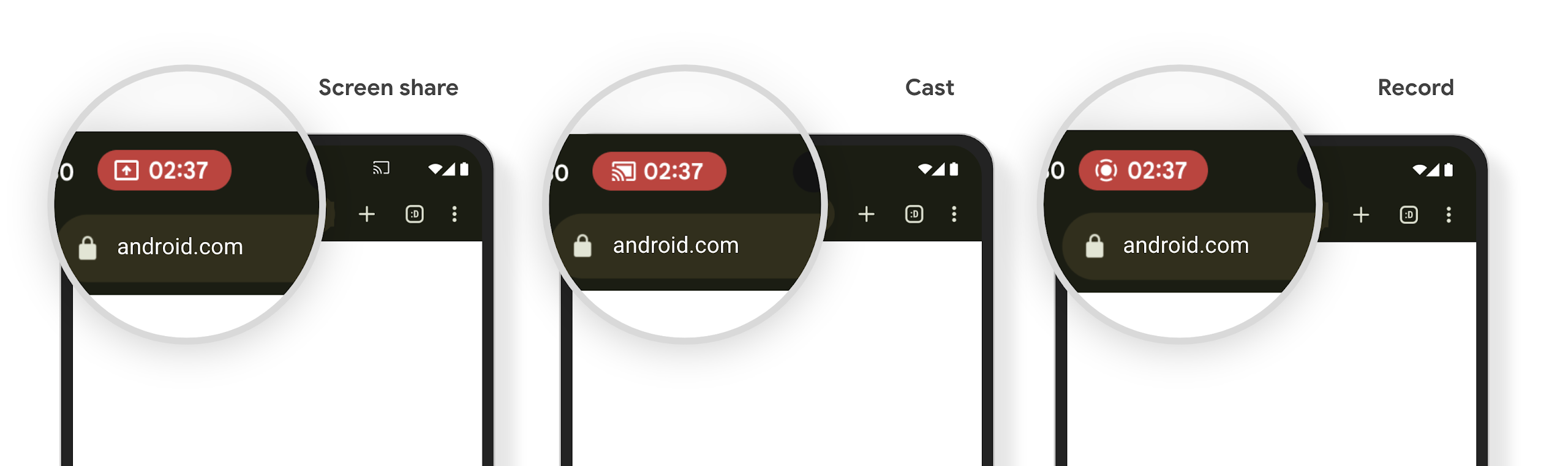

Индикатор состояния медиапроектора оповещает пользователей о совместном использовании экрана, трансляции и записи.

Эксплойты проецирования экрана раскрывают личные данные пользователей, такие как финансовая информация, поскольку пользователи не осознают, что экран их устройства используется совместно.

Для приложений, работающих на устройствах с Android 15 QPR1 или более поздней версии, большая и заметная строка состояния предупреждает пользователей о любом текущем проецировании экрана. Пользователи могут коснуться чипа, чтобы запретить совместное использование, трансляцию или запись своего экрана. Кроме того, проецирование экрана автоматически прекращается, когда экран устройства заблокирован.

检查您的应用是否受到影响

默认情况下,您的应用会包含状态栏条状标签,并会在锁定屏幕激活时自动暂停屏幕投影。

如需详细了解如何针对这些用例测试应用,请参阅状态栏条状标签和自动停止。

Фоновые ограничения доступа к сети

在 Android 15 中,如果应用在有效的进程生命周期之外启动网络请求,则会收到异常。通常是 UnknownHostException 或其他与套接字相关的 IOException。在有效生命周期之外发生的网络请求通常是因为应用在不再活跃后,不知不觉地继续发出网络请求。

为缓解此异常,请使用生命周期感知型组件,确保您的网络请求具有生命周期感知功能,并在离开有效的进程生命周期时取消。如果您非常重视即使用户离开应用也要发出网络请求,请考虑使用 WorkManager 调度网络请求,或使用前台服务继续执行对用户可见的任务。

Амортизация

С каждым релизом некоторые API Android могут устаревать или нуждаться в рефакторинге для улучшения пользовательского опыта разработчиков или поддержки новых возможностей платформы. В таких случаях мы официально объявляем устаревшие API устаревшими и рекомендуем разработчикам использовать альтернативные API.

«Устаревание» означает, что мы прекратили официальную поддержку этих API, но они по-прежнему будут доступны разработчикам. Чтобы узнать больше о важных устаревших функциях в этом выпуске Android, см. страницу «Устаревание» .