Assim como nas versões anteriores, o Android 15 inclui mudanças de comportamento que podem afetar seu app. As mudanças de comportamento a seguir se aplicam exclusivamente a apps destinados ao Android 15 ou versões mais recentes. Caso seu app seja direcionado ao Android 15 ou a versões mais recentes, faça modificações para oferecer suporte a esses comportamentos de forma adequada, quando aplicável.

Consulte também a lista de mudanças de comportamento que afetam todos os apps

executados no Android 15, independente da targetSdkVersion do seu app.

Principal recurso

O Android 15 modifica ou expande vários recursos principais do sistema Android.

Mudanças nos serviços em primeiro plano

我们将对 Android 15 中的前台服务进行以下更改。

数据同步前台服务超时行为

O Android 15 introduz um novo comportamento de tempo limite no dataSync para apps destinados

ao Android 15 (nível 35 da API) ou versões mais recentes. Esse comportamento também se aplica ao novo

tipo de serviço em primeiro plano mediaProcessing.

O sistema permite que os serviços dataSync de um app sejam executados por um total de 6 horas

em um período de 24 horas. Depois disso, o sistema chama o método

Service.onTimeout(int, int) do serviço em execução (introduzido no Android

15). No momento, o serviço tem alguns segundos para chamar

Service.stopSelf(). Quando Service.onTimeout() é chamado, o

serviço não é mais considerado um serviço em primeiro plano. Se o serviço não

chamar Service.stopSelf(), o sistema vai gerar uma exceção interna. A

exceção é registrada no Logcat com a seguinte mensagem:

Fatal Exception: android.app.RemoteServiceException: "A foreground service of

type dataSync did not stop within its timeout: [component name]"

Para evitar problemas com essa mudança de comportamento, faça uma ou mais das seguintes ações:

- Faça com que o serviço implemente o novo método

Service.onTimeout(int, int). Quando o app receber o callback, chamestopSelf()em alguns segundos. Se você não parar o app imediatamente, o sistema vai gerar uma falha. - Os serviços

dataSyncdo app não podem ser executados por mais de 6 horas em um período de 24 horas (a menos que o usuário interaja com o app, redefinindo o timer). - Só inicie serviços em primeiro plano

dataSynccomo resultado da interação direta do usuário. Como o app está em primeiro plano quando o serviço é iniciado, ele tem seis horas completas após o app ir para o segundo plano. - Em vez de usar um serviço em primeiro plano

dataSync, use uma API alternativa.

Se os serviços em primeiro plano dataSync do app tiverem sido executados por seis horas nas últimas

24 horas, não será possível iniciar outro serviço em primeiro plano dataSync a menos que o usuário

tenha trazido o app para o primeiro plano, o que redefine o timer. Se você tentar

iniciar outro serviço em primeiro plano dataSync, o sistema vai gerar

ForegroundServiceStartNotAllowedException

com uma mensagem de erro como "O limite de tempo já foi esgotado para o tipo de serviço em primeiro plano

dataSync".

Teste

Para testar o comportamento do app, ative os timeouts de sincronização de dados mesmo que o app

não esteja segmentado para o Android 15, desde que esteja sendo executado em um dispositivo

Android 15. Para ativar os tempos limite, execute o comando adb:

adb shell am compat enable FGS_INTRODUCE_TIME_LIMITS your-package-name

Você também pode ajustar o período de tempo limite para facilitar o teste do comportamento

do app quando o limite for atingido. Para definir um novo período de tempo limite, execute o

seguinte comando adb:

adb shell device_config put activity_manager data_sync_fgs_timeout_duration duration-in-milliseconds

新的媒体处理前台服务类型

O Android 15 apresenta um novo tipo de serviço em primeiro plano, mediaProcessing. Esse

tipo de serviço é adequado para operações como transcodificação de arquivos de mídia. Por

exemplo, um app de mídia pode fazer o download de um arquivo de áudio e precisar convertê-lo para um

formato diferente antes de reproduzi-lo. Você pode usar um serviço em primeiro plano

mediaProcessing para garantir que a conversão continue mesmo quando o app estiver em

segundo plano.

O sistema permite que os serviços mediaProcessing de um app sejam executados por um total de 6

horas em um período de 24 horas. Depois disso, o sistema chama o método

Service.onTimeout(int, int) do serviço em execução (introduzido no Android

15). Nesse momento, o serviço tem alguns segundos para chamar

Service.stopSelf(). Se o serviço não

chamar Service.stopSelf(), o sistema vai gerar uma exceção interna. A

exceção é registrada no Logcat com a seguinte mensagem:

Fatal Exception: android.app.RemoteServiceException: "A foreground service of

type mediaProcessing did not stop within its timeout: [component name]"

Para evitar a exceção, siga um destes procedimentos:

- Faça com que o serviço implemente o novo método

Service.onTimeout(int, int). Quando o app receber o callback, chamestopSelf()dentro de alguns segundos. Se você não interromper o app imediatamente, o sistema vai gerar uma falha. - Verifique se os serviços

mediaProcessingdo app não são executados por mais de um total de seis horas em qualquer período de 24 horas, a menos que o usuário interaja com o app, redefinindo o timer. - Só inicie serviços em primeiro plano

mediaProcessingcomo resultado da interação direta do usuário. Como o app está em primeiro plano quando o serviço é iniciado, ele tem seis horas completas após o app ir para o segundo plano. - Em vez de usar um serviço em primeiro plano

mediaProcessing, use uma API alternativa, como o WorkManager.

Se os serviços em primeiro plano mediaProcessing do app tiverem sido executados por 6 horas nas

últimas 24 horas, não será possível iniciar outro serviço em primeiro plano mediaProcessing a menos que

o usuário tenha trazido o app para o primeiro plano (o que redefine o timer). Se você

tentar iniciar outro serviço mediaProcessing em primeiro plano, o sistema vai gerar

ForegroundServiceStartNotAllowedException

com uma mensagem de erro como "O limite de tempo já se esgotou para o tipo de serviço em primeiro plano

mediaProcessing".

Para mais informações sobre o tipo de serviço mediaProcessing, consulte Mudanças nos

tipos de serviço em primeiro plano do Android 15: processamento de mídia.

Teste

Para testar o comportamento do app, ative os timeouts de processamento de mídia, mesmo que

o app não seja direcionado ao Android 15 (desde que esteja sendo executado em um

dispositivo Android 15). Para ativar os tempos limite, execute o seguinte comando adb:

adb shell am compat enable FGS_INTRODUCE_TIME_LIMITS your-package-name

Você também pode ajustar o período de tempo limite para facilitar o teste do comportamento

do app quando o limite for atingido. Para definir um novo período de tempo limite, execute o

seguinte comando adb:

adb shell device_config put activity_manager media_processing_fgs_timeout_duration duration-in-milliseconds

对启动前台服务的 BOOT_COMPLETED 广播接收器的限制

在启动 BOOT_COMPLETED 广播接收器方面存在新限制

前台服务。BOOT_COMPLETED 接收器不能启动

以下类型的前台服务:

dataSynccameramediaPlaybackphoneCallmediaProjectionmicrophone(自 Android 14 起,microphone就受到此限制)

如果 BOOT_COMPLETED 接收器尝试启动任何上述类型的前台

服务,系统会抛出 ForegroundServiceStartNotAllowedException。

测试

如需测试应用的行为,您可以启用这些新限制,即使您的应用并未以 Android 15 为目标平台(只要应用在 Android 15 设备上运行)也是如此。运行以下 adb 命令:

adb shell am compat enable FGS_BOOT_COMPLETED_RESTRICTIONS your-package-name

如需在不重启设备的情况下发送 BOOT_COMPLETED 广播,请运行以下 adb 命令:

adb shell am broadcast -a android.intent.action.BOOT_COMPLETED your-package-name

在应用拥有 SYSTEM_ALERT_WINDOW 权限时启动前台服务的限制

Anteriormente, se um app tivesse a permissão SYSTEM_ALERT_WINDOW, ele poderia iniciar

um serviço em primeiro plano mesmo que estivesse em segundo plano (conforme

discutido em isenção de restrições de início em segundo plano).

Se um app for destinado ao Android 15, essa isenção será mais restrita. Agora o app precisa

ter a permissão SYSTEM_ALERT_WINDOW e também ter uma janela de sobreposição

visível. Ou seja, o app precisa primeiro abrir uma

janela TYPE_APPLICATION_OVERLAY e a janela

precisa estar visível antes de iniciar um serviço em primeiro plano.

Se o app tentar iniciar um serviço em primeiro plano em segundo plano sem

atender a esses novos requisitos (e não tiver outra isenção), o

sistema vai gerar uma ForegroundServiceStartNotAllowedException.

Se o app declarar a permissão SYSTEM_ALERT_WINDOW

e iniciar serviços em primeiro plano em segundo plano, ele poderá ser afetado por essa

mudança. Se o app receber uma ForegroundServiceStartNotAllowedException, verifique

a ordem das operações e verifique se ele já tem uma janela de sobreposição

ativa antes de tentar iniciar um serviço em primeiro plano em segundo

plano. Você pode conferir se a janela de sobreposição está visível

chamando View.getWindowVisibility() ou

substituir View.onWindowVisibilityChanged()

para receber uma notificação sempre que a visibilidade mudar.

Teste

Para testar o comportamento do app, ative essas novas restrições mesmo que ele

não seja direcionado ao Android 15, desde que esteja sendo executado em um dispositivo

Android 15. Para ativar essas novas restrições na inicialização de serviços em primeiro plano

em segundo plano, execute este comando adb:

adb shell am compat enable FGS_SAW_RESTRICTIONS your-package-name

Mudanças em quando os apps podem modificar o estado global do modo Não perturbe

Os apps direcionados ao Android 15 (nível 35 da API) e mais recentes não podem mais mudar o

estado global ou a política de Não perturbe (DND, na sigla em inglês) em um dispositivo, seja modificando

as configurações do usuário ou desativando o modo DND. Em vez disso, os apps precisam contribuir com um

AutomaticZenRule, que o sistema combina em uma política global com o

esquema de política mais restritiva. As chamadas para APIs que

afetam o estado global (setInterruptionFilter,

setNotificationPolicy) resultam na criação ou atualização de um

AutomaticZenRule implícito, que é ativado e desativado dependendo do ciclo de chamadas

dessas chamadas de API.

Essa mudança só afeta o comportamento observável se o app estiver chamando

setInterruptionFilter(INTERRUPTION_FILTER_ALL) e esperar que essa chamada desative uma AutomaticZenRule que foi ativada anteriormente pelos proprietários.

Mudanças na API OpenJDK

O Android 15 continua o trabalho de atualizar as principais bibliotecas do Android para se alinhar aos recursos das versões mais recentes do LTS do OpenJDK.

Algumas dessas mudanças podem afetar a compatibilidade de apps destinados ao Android 15 (nível 35 da API):

Mudanças nas APIs de formatação de strings: a validação de índice de argumento, flags, largura e precisão agora é mais rigorosa ao usar as seguintes APIs

String.format()eFormatter.format():String.format(String, Object[])String.format(Locale, String, Object[])Formatter.format(String, Object[])Formatter.format(Locale, String, Object[])

Por exemplo, a exceção a seguir é gerada quando um índice de argumento 0 é usado (

%0na string de formato):IllegalFormatArgumentIndexException: Illegal format argument index = 0Nesse caso, o problema pode ser corrigido usando um índice de argumento 1 (

%1na string de formato).Mudanças no tipo de componente de

Arrays.asList(...).toArray(): ao usarArrays.asList(...).toArray(), o tipo de componente da matriz resultante agora é umObject, não o tipo dos elementos da matriz subjacente. Portanto, o código a seguir gera umClassCastException:String[] elements = (String[]) Arrays.asList("one", "two").toArray();Nesse caso, para preservar

Stringcomo o tipo de componente na matriz resultante, useCollection.toArray(Object[]):String[] elements = Arrays.asList("two", "one").toArray(new String[0]);Mudanças no processamento de códigos de idioma: ao usar a API

Locale, os códigos de idioma para hebraico, iídiche e indonésio não são mais convertidos para as formas obsoletas (hebraico:iw, iídiche:jie indonésio:in). Ao especificar o código de idioma para uma dessas localidades, use os códigos do ISO 639-1 (hebraico:he, iídiche:yie indonésio:id).Mudanças nas sequências de números inteiros aleatórios: seguindo as mudanças feitas em https://bugs.openjdk.org/browse/JDK-8301574, os seguintes métodos

Random.ints()agora retornam uma sequência de números diferente dos métodosRandom.nextInt():Em geral, essa mudança não deve resultar em um comportamento que prejudique o app, mas seu código não deve esperar que a sequência gerada pelos métodos

Random.ints()corresponda aRandom.nextInt().

A nova API SequencedCollection pode afetar a compatibilidade do app

depois que você atualizar compileSdk na configuração do build do app para usar

o Android 15 (nível da API 35):

Conflito com as funções de extensão

MutableList.removeFirst()eMutableList.removeLast()emkotlin-stdlibO tipo

Listem Java é mapeado para o tipoMutableListem Kotlin. Como as APIsList.removeFirst()eList.removeLast()foram introduzidas no Android 15 (nível 35 da API), o compilador Kotlin resolve chamadas de função, por exemplo,list.removeFirst(), estaticamente para as novas APIsListem vez das funções de extensão emkotlin-stdlib.Se um app for recompilado com

compileSdkdefinido como35eminSdkdefinido como34ou inferior, e depois o app for executado no Android 14 e versões anteriores, um erro de tempo de execução será gerado:java.lang.NoSuchMethodError: No virtual method removeFirst()Ljava/lang/Object; in class Ljava/util/ArrayList;A opção

NewApido lint no Plug-in do Android para Gradle pode detectar esses novos usos da API../gradlew lintMainActivity.kt:41: Error: Call requires API level 35 (current min is 34): java.util.List#removeFirst [NewApi] list.removeFirst()Para corrigir a exceção de tempo de execução e os erros de lint, as chamadas de função

removeFirst()eremoveLast()podem ser substituídas porremoveAt(0)eremoveAt(list.lastIndex), respectivamente, em Kotlin. Se você estiver usando o Android Studio Ladybug | 2024.1.3 ou mais recente, ele também vai oferecer uma opção de correção rápida para esses erros.Considere remover

@SuppressLint("NewApi")elintOptions { disable 'NewApi' }se a opção de lint tiver sido desativada.Colisão com outros métodos em Java

Novos métodos foram adicionados aos tipos atuais, por exemplo,

ListeDeque. Esses novos métodos podem não ser compatíveis com os métodos de mesmo nome e tipos de argumentos em outras interfaces e classes. No caso de uma colisão de assinatura de método com incompatibilidade, o compiladorjavacgera um erro de tempo de build. Exemplo:Exemplo de erro 1:

javac MyList.javaMyList.java:135: error: removeLast() in MyList cannot implement removeLast() in List public void removeLast() { ^ return type void is not compatible with Object where E is a type-variable: E extends Object declared in interface ListExemplo de erro 2:

javac MyList.javaMyList.java:7: error: types Deque<Object> and List<Object> are incompatible; public class MyList implements List<Object>, Deque<Object> { both define reversed(), but with unrelated return types 1 errorExemplo de erro 3:

javac MyList.javaMyList.java:43: error: types List<E#1> and MyInterface<E#2> are incompatible; public static class MyList implements List<Object>, MyInterface<Object> { class MyList inherits unrelated defaults for getFirst() from types List and MyInterface where E#1,E#2 are type-variables: E#1 extends Object declared in interface List E#2 extends Object declared in interface MyInterface 1 errorPara corrigir esses erros de build, a classe que implementa essas interfaces precisa substituir o método com um tipo de retorno compatível. Exemplo:

@Override public Object getFirst() { return List.super.getFirst(); }

Segurança

O Android 15 inclui mudanças que promovem a segurança do sistema para ajudar a proteger apps e usuários contra apps maliciosos.

Versões TLS restritas

O Android 15 restringe o uso das versões 1.0 e 1.1 do TLS. Essas versões foram descontinuadas no Android, mas agora não são mais permitidas para apps destinados ao Android 15.

Início de atividades em segundo plano seguras

Android 15 做出了一些变更,可防止恶意后台应用将其他应用置于前台、提升自身权限并滥用用户互动,从而保护用户免受恶意应用的侵害,并让用户更好地控制自己的设备。自 Android 10(API 级别 29)起,后台 activity 启动受到限制。

其他更改

- 将

PendingIntent创建者更改为默认阻止后台活动启动。这有助于防止应用意外创建可能被恶意行为者滥用的PendingIntent。 - 除非

PendingIntent发送方允许,否则请勿将应用转至前台。此变更旨在防止恶意应用滥用在后台启动 activity 的功能。默认情况下,除非创建者允许后台 activity 启动权限或发送者具有后台 activity 启动权限,否则不允许应用将任务堆栈带到前台。 - 控制任务堆栈的顶层 activity 如何完成其任务。如果顶部 activity 完成了一项任务,Android 将返回到上次处于活跃状态的任务。此外,如果非顶部 activity 完成其任务,Android 会返回到主屏幕;它不会阻止此非顶部 activity 完成。

- 防止从其他应用启动任意 activity 进入您自己的任务。此变更可防止恶意应用通过创建看似来自其他应用的 activity 来对用户进行钓鱼式攻击。

- 阻止将非可见窗口纳入后台 activity 启动的考虑范围。这有助于防止恶意应用滥用后台活动启动来向用户显示不必要或恶意的内容。

Intents mais seguras

Agora, o Android 15 tem o StrictMode para intents.

Para conferir registros detalhados sobre violações de uso do Intent, use o seguinte método:

Kotlin

fun onCreate() { StrictMode.setVmPolicy(VmPolicy.Builder() .detectUnsafeIntentLaunch() .build() ) }

Java

public void onCreate() { StrictMode.setVmPolicy(new VmPolicy.Builder() .detectUnsafeIntentLaunch() .build()); }

Experiência do usuário e interface do sistema

O Android 15 inclui algumas mudanças que visam criar uma experiência do usuário mais consistente e intuitiva.

Mudanças no encarte da janela

Há duas mudanças relacionadas aos engastes de janela no Android 15: o engaste de borda a borda é forçado por padrão, e também há mudanças de configuração, como a configuração padrão das barras do sistema.

全面实施政策

如果应用以 Android 15(API 级别 35)为目标平台,则在搭载 Android 15 的设备上默认以无边框显示。

这是一项重大变更,可能会对应用的界面产生不利影响。这些变更会影响以下界面区域:

- 手势提示条导航栏

- 默认透明。

- 底部偏移已停用,因此除非应用了边衬区,否则内容会绘制在系统导航栏后面。

setNavigationBarColor和R.attr#navigationBarColor已弃用,不会影响手势导航。setNavigationBarContrastEnforced和R.attr#navigationBarContrastEnforced仍不会影响手势导航。

- 三按钮导航

- 默认情况下,不透明度设置为 80%,颜色可能与窗口背景颜色一致。

- 底部偏移已停用,因此除非应用了边衬区,否则内容会绘制在系统导航栏后面。

setNavigationBarColor和R.attr#navigationBarColor默认设置为与窗口背景颜色一致。窗口背景必须是颜色可绘制对象,才能应用此默认设置。此 API 已弃用,但仍会影响三按钮导航。setNavigationBarContrastEnforced和R.attr#navigationBarContrastEnforced默认值为 true,这会在三按钮导航中添加 80% 不透明的背景。

- 状态栏

- 默认透明。

- 顶部偏移已停用,因此除非应用了边衬区,否则内容会绘制在状态栏后面。

setStatusBarColor和R.attr#statusBarColor已弃用,不会影响 Android 15。setStatusBarContrastEnforced和R.attr#statusBarContrastEnforced已弃用,但仍会影响 Android 15。

- 刘海屏

- 非浮动窗口的

layoutInDisplayCutoutMode必须为LAYOUT_IN_DISPLAY_CUTOUT_MODE_ALWAYS。SHORT_EDGES、NEVER和DEFAULT会被解读为ALWAYS,这样用户就不会看到因显示屏刘海屏而产生的黑条,并且会以无边框显示。

- 非浮动窗口的

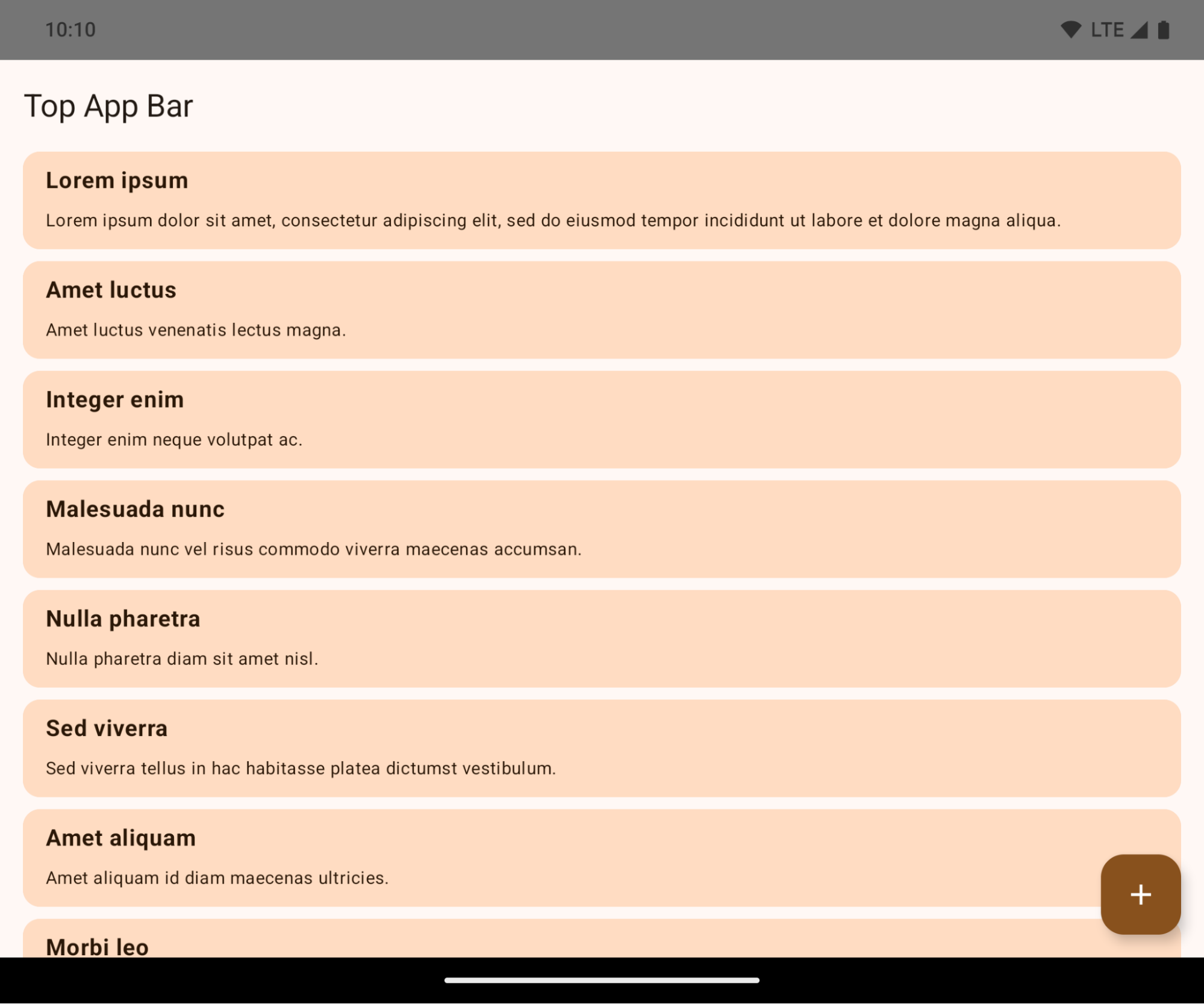

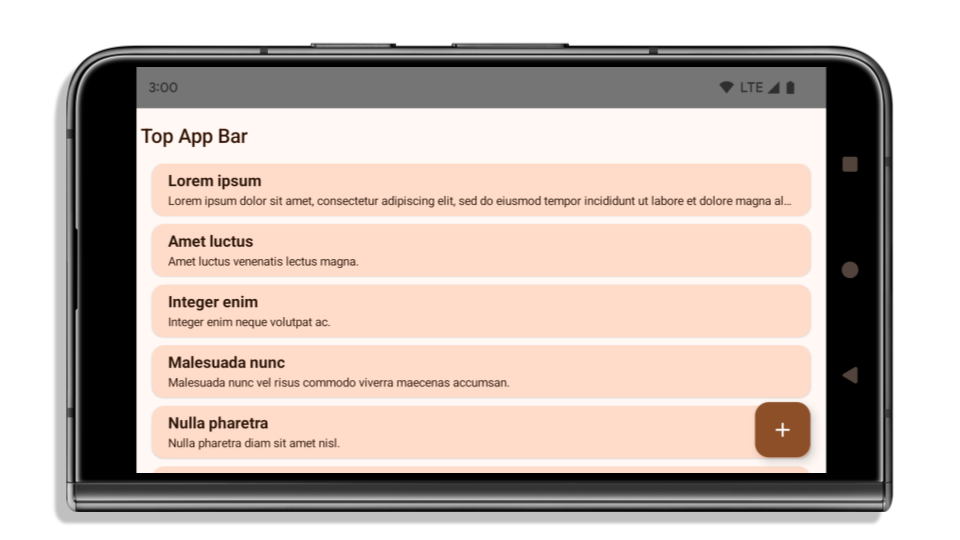

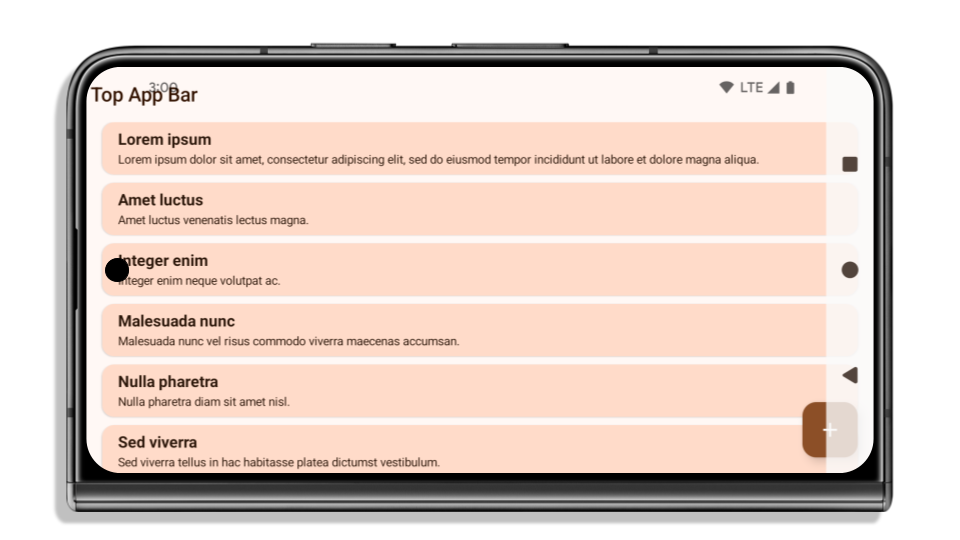

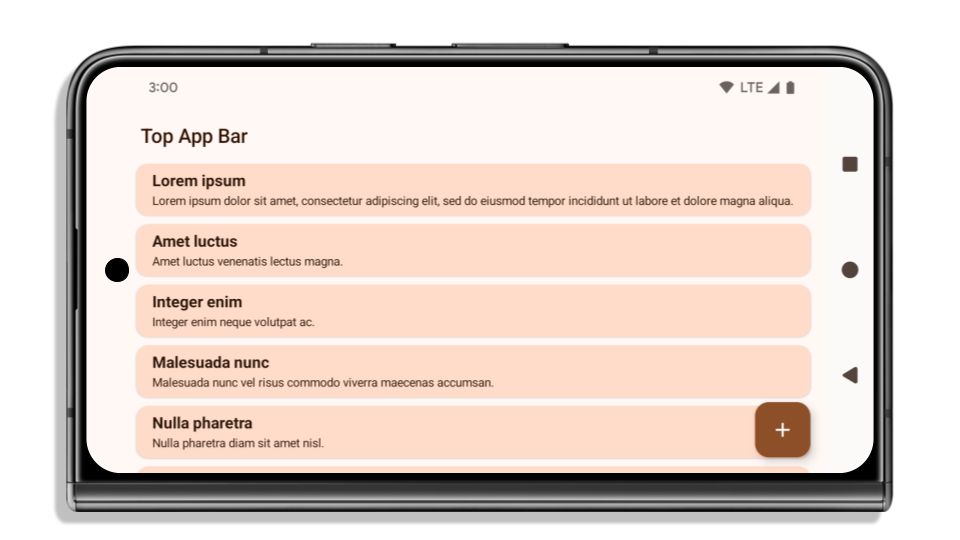

以下示例展示了应用在以 Android 15(API 级别 35)为目标平台之前和之后,以及在应用边衬区之前和之后的效果。此示例并不全面,在 Android Auto 上可能会显示不同的效果。

如果您的应用已以无边框显示,需要检查哪些内容

如果您的应用已以 无边框 显示并应用了边衬区,则大部分情况下 不会受到影响,但在以下情形中除外。不过,即使您认为自己不会受到影响,我们也建议您测试应用。

- 您有一个非浮动窗口,例如使用

SHORT_EDGES、NEVER或DEFAULT而不是LAYOUT_IN_DISPLAY_CUTOUT_MODE_ALWAYS的Activity。如果您的应用在启动时崩溃,可能是因为启动画面所致。您可以将 核心 启动画面 依赖项升级到 1.2.0-alpha01 或更高版本,也可以设置window.attributes.layoutInDisplayCutoutMode = WindowManager.LayoutInDisplayCutoutMode.always。 - 可能存在流量较低的屏幕,其界面被遮盖。验证这些访问量较少的屏幕是否没有被遮盖的界面。流量较低的屏幕包括:

- 新手入门或登录屏幕

- “设置”页面

如果您的应用尚未以无边框显示,需要检查哪些内容

如果您的应用尚未以无边框显示,则很可能会受到影响。除了已以无边框显示的应用的情形之外,您还应考虑以下情况:

- 如果您的应用在 Compose 中使用了 Material 3 组件 (

androidx.compose.material3),例如TopAppBar、BottomAppBar和NavigationBar,这些组件可能不会 受到影响,因为它们会自动处理边衬区。 - 如果应用使用的是 Compose 中的 Material 2 组件 (

androidx.compose.material),这些组件 本身并不会自动处理边衬区。不过,您可以获得边衬区的访问权限,然后手动应用边衬区。在 androidx.compose.material 1.6.0 及更高版本中,使用windowInsets参数可为BottomAppBar、TopAppBar、BottomNavigation和NavigationRail手动应用边衬区。 同样,对于Scaffold,请使用contentWindowInsets参数。 - 如果应用使用了视图和 Material 组件

(

com.google.android.material),则大多数基于视图的 Material 组件(例如BottomNavigationView、BottomAppBar、NavigationRailView或NavigationView)都会处理边衬区,因此不需要执行额外的操作。不过,您需要添加android:fitsSystemWindows="true",如果使用AppBarLayout。 - 对于自定义可组合项,请手动应用边衬区作为内边距。如果您的

内容位于

Scaffold中,则可以使用Scaffold内边距值来使用边衬区。否则,请使用其中一个WindowInsets应用内边距。 - 如果应用使用的是视图和

BottomSheet、SideSheet或自定义 容器,请使用ViewCompat.setOnApplyWindowInsetsListener应用内边距。对于RecyclerView,请使用此监听器应用内边距,同时添加clipToPadding="false"。

如果您的应用必须提供自定义背景保护,需要检查哪些内容

如果您的应用必须为“三按钮”导航或

状态栏提供自定义背景保护,则应用应使用 WindowInsets.Type#tappableElement() 将可组合函数或视图放置在系统栏后面

,以获取“三按钮”

导航栏高度或 WindowInsets.Type#statusBars。

其他无边框资源

如需了解有关应用边衬区的其他注意事项,请参阅无边框视图和无边框 Compose 指南。

已弃用的 API

以下 API 已弃用,但未停用:

R.attr#enforceStatusBarContrastR.attr#navigationBarColor(适用于三按钮导航,alpha 为 80%)Window#isStatusBarContrastEnforcedWindow#setNavigationBarColor(适用于三按钮导航,alpha 为 80%)Window#setStatusBarContrastEnforced

以下 API 已弃用并已停用:

R.attr#navigationBarColor(适用于手势导航)R.attr#navigationBarDividerColorR.attr#statusBarColorWindow#setDecorFitsSystemWindowsWindow#getNavigationBarColorWindow#getNavigationBarDividerColorWindow#getStatusBarColorWindow#setNavigationBarColor(适用于手势导航)Window#setNavigationBarDividerColorWindow#setStatusBarColor

稳定配置

Se o app for direcionado ao Android 15 (nível 35 da API) ou a versões mais recentes, a Configuration não vai mais excluir as barras do sistema. Se você usa o tamanho da tela na classe Configuration para o cálculo do layout, substitua por alternativas melhores, como um ViewGroup, WindowInsets ou WindowMetricsCalculator adequado, dependendo da sua necessidade.

A Configuration está disponível desde a API 1. Ela é normalmente recebida de Activity.onConfigurationChanged. Ela fornece informações como densidade, orientação e tamanhos da janela. Uma característica importante sobre os tamanhos de janela retornados da Configuration é que ela excluía as barras do sistema.

O tamanho da configuração é normalmente usado para seleção de recursos, como /res/layout-h500dp, e esse ainda é um caso de uso válido. No entanto, o uso para cálculo de layout sempre foi desencorajado. Se você fizer isso, é recomendável parar agora. Substitua o uso de Configuration por algo mais adequado, dependendo do seu caso de uso.

Se você usar para calcular o layout, use um ViewGroup adequado, como CoordinatorLayout ou ConstraintLayout. Se você usar para determinar a altura da barra de navegação do sistema, use WindowInsets. Se quiser saber o tamanho atual da janela do app, use computeCurrentWindowMetrics.

A lista a seguir descreve os campos afetados por essa mudança:

Configuration.screenWidthDpescreenHeightDptamanhos não excluem mais as barras do sistema.Configuration.smallestScreenWidthDpé afetado indiretamente por mudanças emscreenWidthDpescreenHeightDp.Configuration.orientationé afetado indiretamente por mudanças emscreenWidthDpescreenHeightDpem dispositivos quase quadrados.Display.getSize(Point)é afetado indiretamente pelas mudanças naConfiguration. Esse método foi descontinuado a partir do nível 30 da API.Display.getMetrics()já funciona assim desde o nível 33 da API.

O atributo elegantTextHeight tem o valor padrão "true"

Em apps destinados ao Android 15 (nível 35 da API), o atributo

elegantTextHeight TextView

passa a ser true por padrão, substituindo a fonte compacta usada por padrão por alguns

scripts com métricas verticais grandes por uma que é muito mais legível.

A fonte compacta foi introduzida para evitar a quebra de layouts. O Android 13 (nível

33 da API) evita muitas dessas quebras, permitindo que o layout de texto

estique a altura vertical usando o atributo

fallbackLineSpacing.

No Android 15, a fonte compacta ainda permanece no sistema. Assim, o app pode definir

elegantTextHeight como false para ter o mesmo comportamento de antes, mas é

improvável que haja suporte a ele nas próximas versões. Portanto, se o app oferecer suporte aos

seguintes scripts: árabe, lao, birmanês, tâmil, gujarati, canarês, malaiala,

odia, télugo ou tailandês, teste o app definindo elegantTextHeight como true.

elegantTextHeight comportamento para apps destinados ao Android 14 (nível 34 da API) e versões anteriores.

elegantTextHeight para apps destinados ao Android 15.Mudanças na largura da TextView para formas de letras complexas

在以前的 Android 版本中,某些具有复杂形状的手写字体或语言可能会在上一个或下一个字符的区域绘制字母。在某些情况下,此类字母会在开头或结尾处被剪裁。从 Android 15 开始,TextView 会分配宽度,以便为此类字母绘制足够的空间,并允许应用请求向左额外添加内边距以防止剪裁。

由于此更改会影响 TextView 确定宽度的方式,因此如果应用以 Android 15(API 级别 35)或更高版本为目标平台,TextView 会默认分配更多宽度。您可以通过对 TextView 调用 setUseBoundsForWidth API 来启用或停用此行为。

由于添加左内边距可能会导致现有布局未对齐,因此默认情况下不会添加内边距,即使以 Android 15 或更高版本为目标平台的应用也是如此。不过,您可以通过调用 setShiftDrawingOffsetForStartOverhang 添加额外的内边距以防止剪裁。

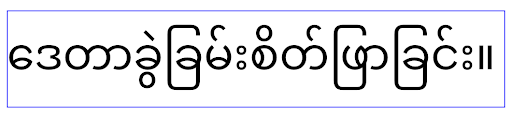

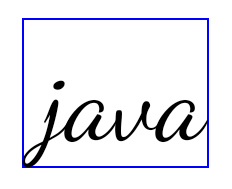

以下示例展示了这些更改如何改进某些字体和语言的文本布局。

<TextView android:fontFamily="cursive" android:text="java" />

<TextView android:fontFamily="cursive" android:text="java" android:useBoundsForWidth="true" android:shiftDrawingOffsetForStartOverhang="true" />

<TextView android:text="คอมพิวเตอร์" />

<TextView android:text="คอมพิวเตอร์" android:useBoundsForWidth="true" android:shiftDrawingOffsetForStartOverhang="true" />

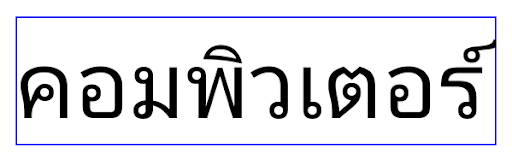

Altura da linha padrão compatível com localidade para EditText

Nas versões anteriores do Android, o layout de texto estendia a altura do

texto para atender à altura da linha da fonte que correspondia à localidade atual. Por

exemplo, se o conteúdo estivesse em japonês, a altura da linha da fonte japonesa

seria um pouco maior do que a de uma fonte latina, e a altura do texto

ficaria um pouco maior. No entanto, apesar dessas diferenças nas alturas das linhas, o elemento

EditText foi dimensionado de maneira uniforme, independentemente

da localidade usada, conforme ilustrado na imagem a seguir:

EditText que

podem conter texto em inglês (en), japonês (ja) e birmanês (my). A

altura do EditText é a mesma, mesmo que esses idiomas

tenham alturas de linha diferentes.Para apps direcionados ao Android 15 (nível 35 da API), uma altura mínima de linha agora é

reservada para EditText para corresponder à fonte de referência da localidade especificada, conforme

mostrado na imagem a seguir:

EditText que

podem conter texto em inglês (en), japonês (ja) e birmanês (my). A

altura do EditText agora inclui espaço para acomodar a

altura da linha padrão das fontes desses idiomas.Se necessário, o app pode restaurar o comportamento anterior especificando o atributo

useLocalePreferredLineHeightForMinimum

para false e definir métricas verticais mínimas personalizadas usando a

API setMinimumFontMetrics em Kotlin e Java.

Câmera e mídia

O Android 15 faz as seguintes mudanças no comportamento de mídia e câmera para apps direcionados ao Android 15 ou versões mais recentes.

Restrições ao solicitar a seleção de áudio

Os apps direcionados ao Android 15 (nível 35 da API) precisam ser o app principal ou executar um

serviço em primeiro plano para solicitar o foco de áudio. Se um app

tentar solicitar o foco quando não atender a um desses requisitos, a

chamada vai retornar AUDIOFOCUS_REQUEST_FAILED.

Saiba mais sobre o foco de áudio em Gerenciar o foco de áudio.

Atualização das restrições não SDK

O Android 15 inclui listas atualizadas de interfaces não SDK restritas com base na colaboração com desenvolvedores Android e nos testes internos mais recentes. Antes de restringirmos interfaces não SDK, sempre que possível, garantimos que haja alternativas públicas disponíveis.

Caso seu app não seja destinado ao Android 15, é possível que algumas dessas mudanças não afetem você imediatamente. No entanto, embora seja possível que seu app acesse algumas interfaces não SDK dependendo do nível desejado da API do app, o uso de qualquer método ou campo não SDK sempre apresenta um alto risco de corromper o app.

Se você não souber se seu app usa interfaces não SDK, poderá testá-lo para descobrir. Se ele depende de interfaces não SDK, comece a planejar uma migração para alternativas SDK. No entanto, entendemos que alguns apps têm casos de uso válidos para interfaces não SDK. Se você não encontrar uma alternativa para deixar de usar uma interface não SDK em um recurso no seu app, solicite uma nova API pública.

Para saber mais sobre as mudanças dessa versão do Android, consulte Atualizações para restrições de interfaces não SDK no Android 15. Para saber mais sobre interfaces não SDK em geral, consulte Restrições para interfaces não SDK.